今日,亚信安全CERT监控到安全社区研究人员发布安全通告,披露了OpenSSH远程代码执行漏洞(CVE-2024-6387)。该漏洞发生在OpenSSH < 4.4p1 且未安装CVE-2006-5051/CVE-2008-4109补丁或8.5p1<= OpenSSH < 9.8p1上。

目前厂商官方已针对相关漏洞进行修复,并发布最新版本。亚信安全CERT建议用户将受影响的OpenSSH升级至最新版本V_9_8_P1。

由于OpenSSH服务器(sshd)中存在一个信号处理的竞态条件,当客户端在指定的登录宽限期(LoginGraceTime,这个宽限期默认为120秒,而在一些旧版本OpenSSH中则为600秒)内未能完成身份验证时,sshd 的 SIGALRM 信号处理程序会异步调用一些不适用于异步信号安全的函数(如syslog()),可能导致远程代码执行。

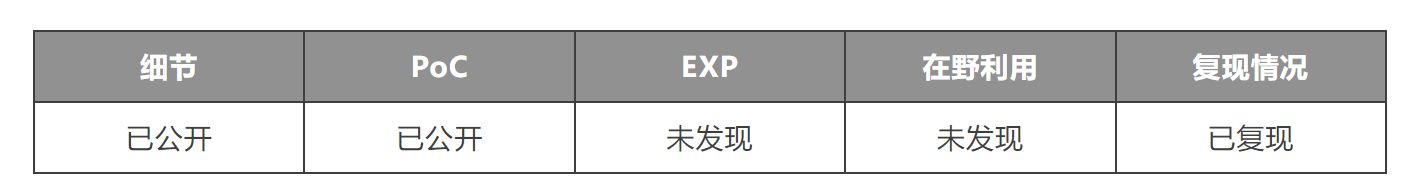

漏洞编号、类型、等级

CVE-2024-6387

代码执行

高危

漏洞状态

受影响版本

OpenSSH @(8.5p1, 9.8p1)

OpenSSH @(-∞, 4.4p1) 且未安装CVE-2006-5051/CVE-2008-4109补丁

修复建议

目前,官方已发布相关公告信息修复该漏洞,建议受影响用户将OpenSSH及时升级至最新版本。